7. Sekcje panelu konfiguracji

Panel Administracji umożliwia konfigurację oraz zarządzanie różnymi aspektami systemu IAM. Dostęp do panelu administracyjnego mają jedynie uprawnione osoby.

Poszczególne opcje dostępne są w różnych sekcjach panelu.

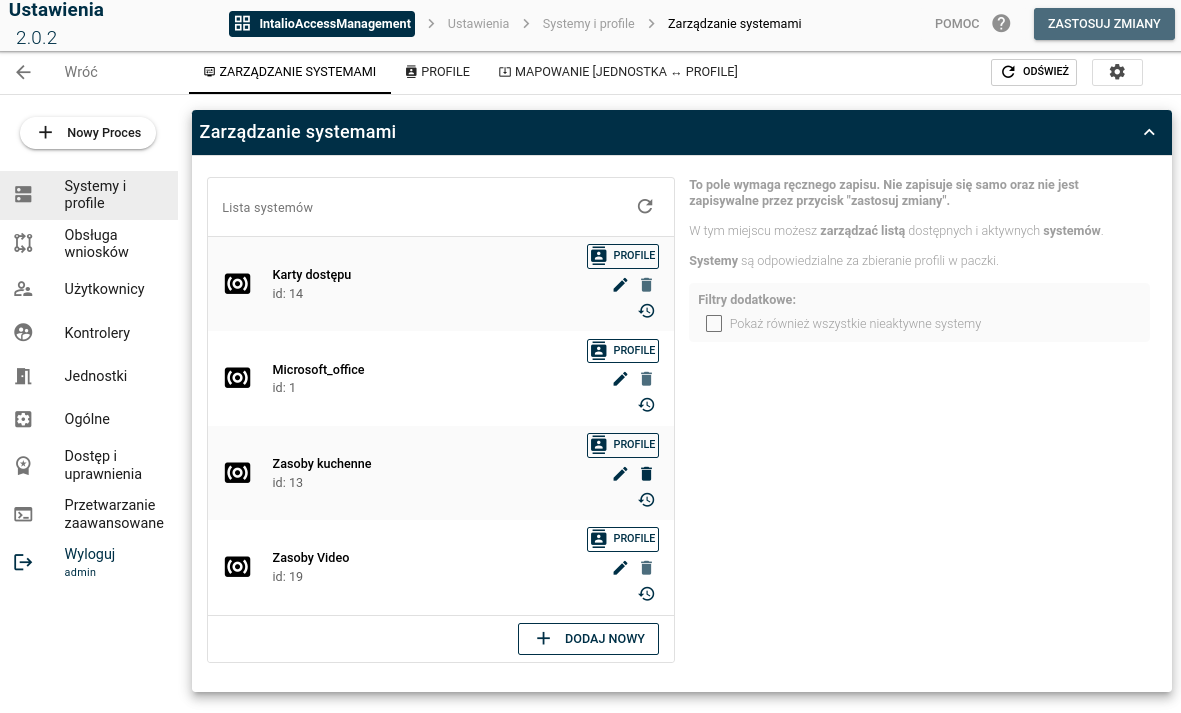

Systemy i profile

Zarządzanie systemem

(Przekierowanie do opisu założenia systemów w IAM)

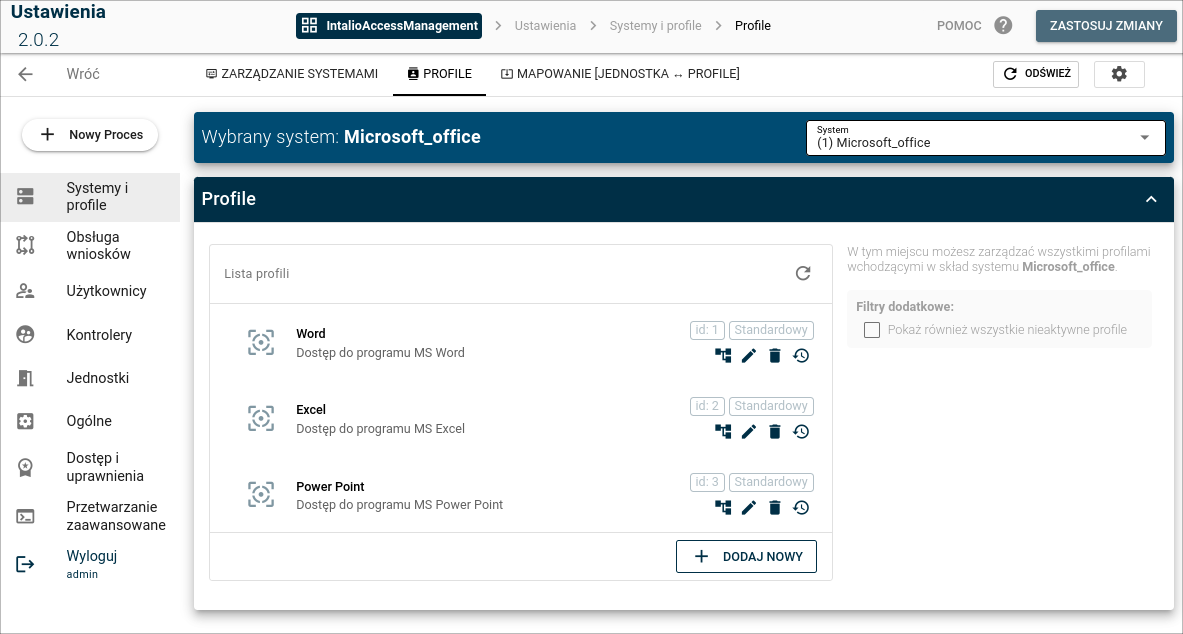

Profile

(Przekierowanie do opisu założenia profili w IAM)

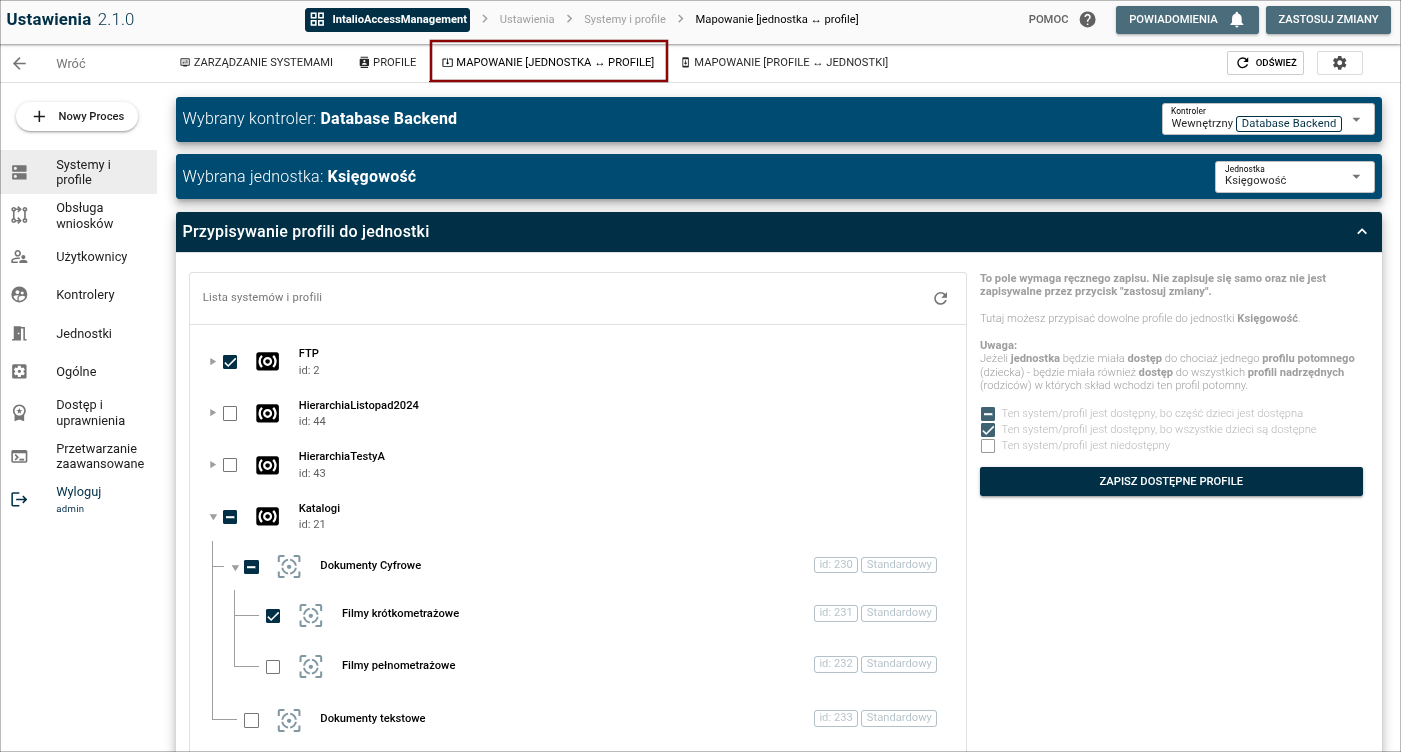

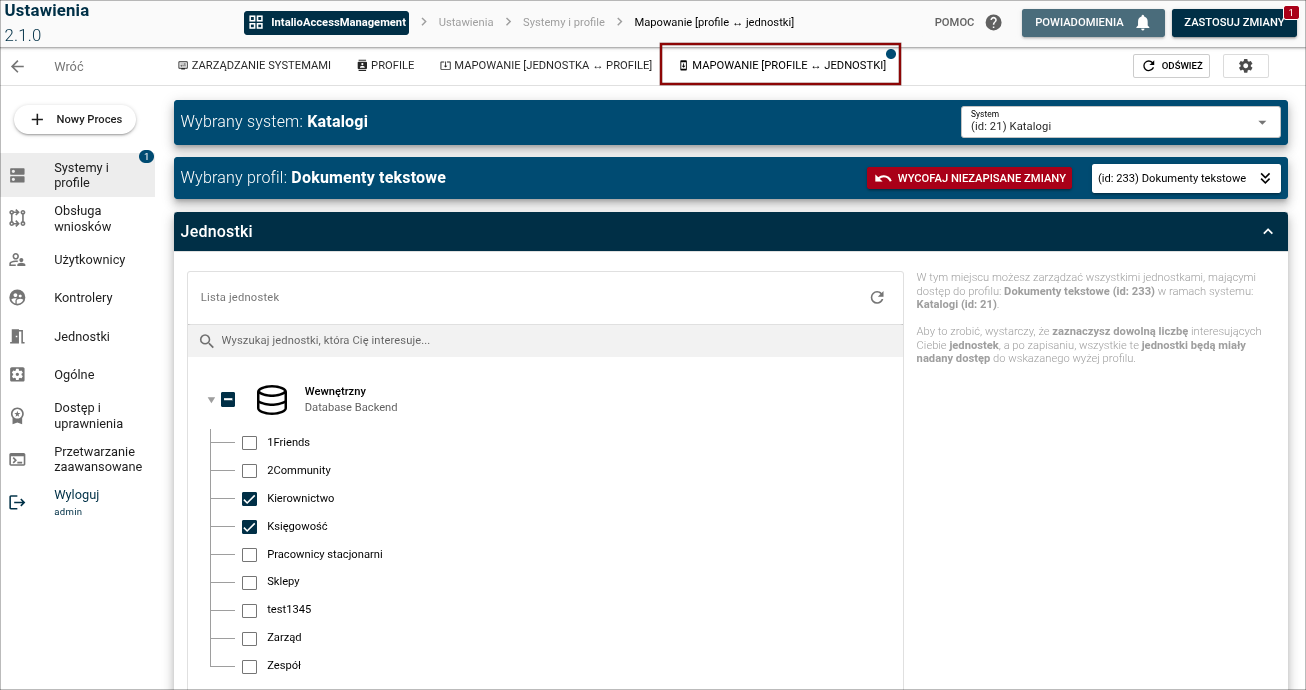

Mapowanie [Jednostka-Profile]

Mapowanie [Profil-Jednostki]

(Przekierowanie do opisu założenia mapy uprawnień)

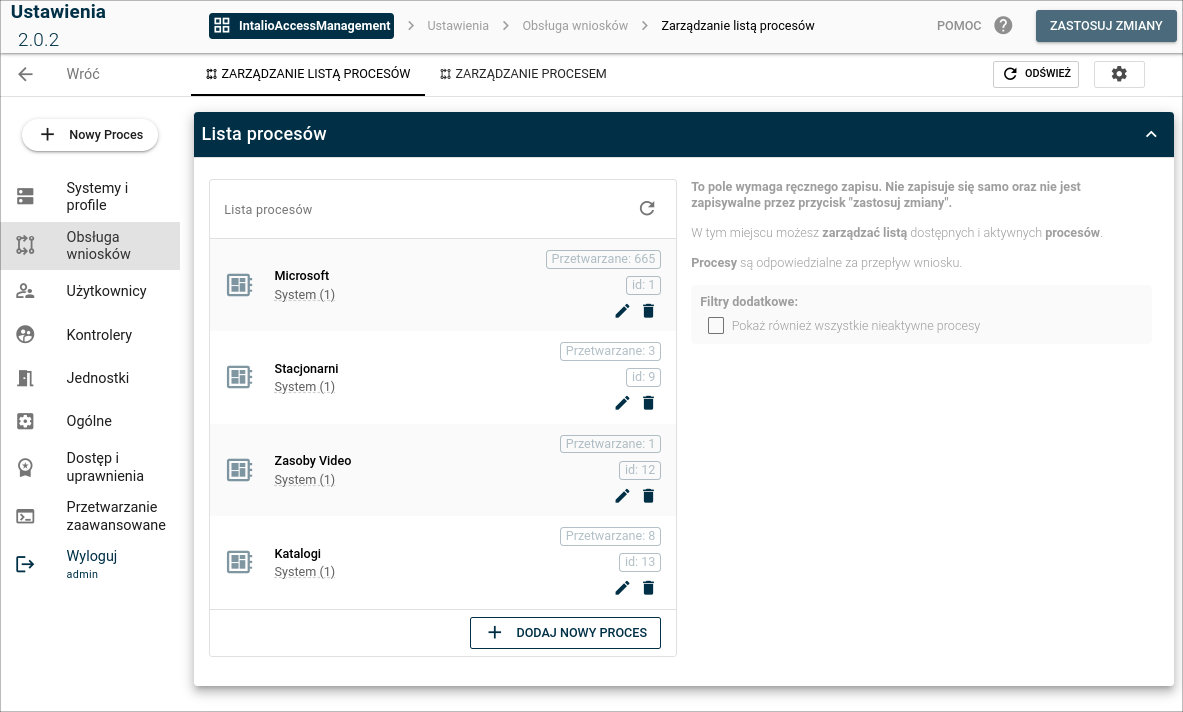

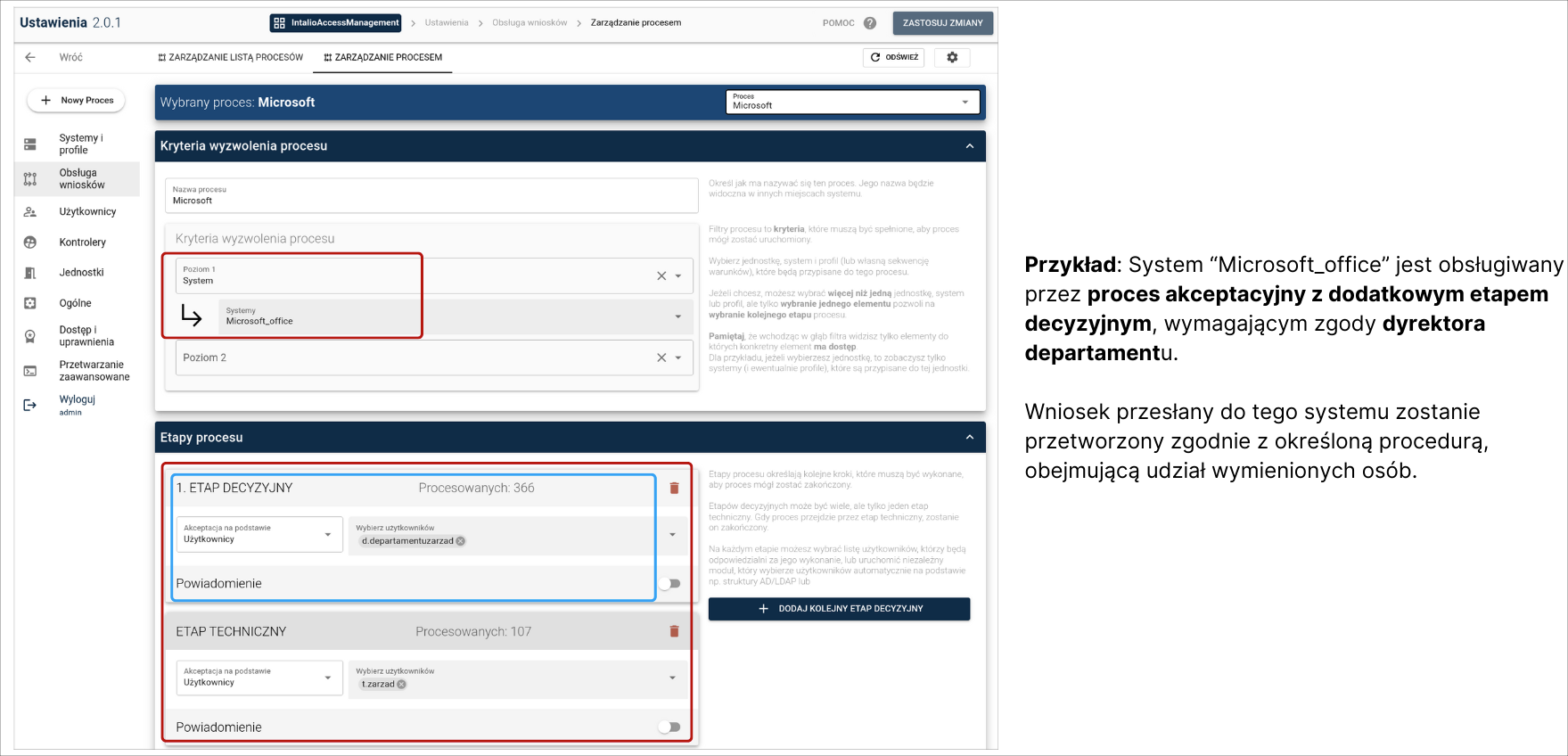

Obsługa wniosków

Zarządzanie listą procesów

(Przekierowanie do opisu zarządzania listą procesów)

Zarządzanie procesami

(Przekierowanie do opisu zarządzania procesami)

Użytkownicy

(Przekierowanie do opisu działu użytkowników)

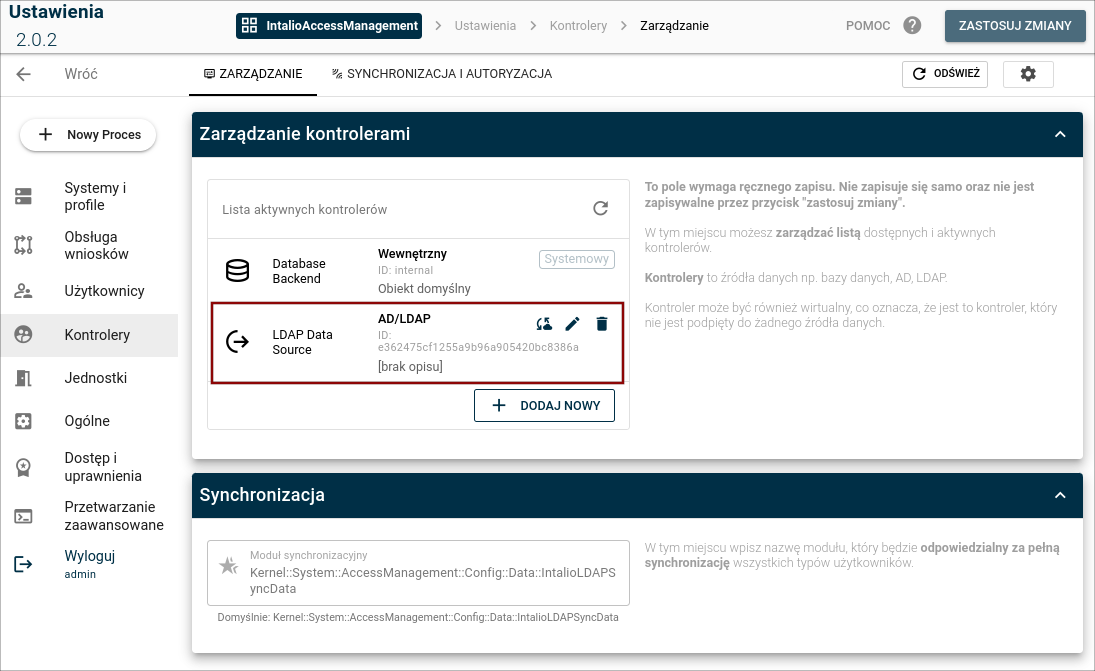

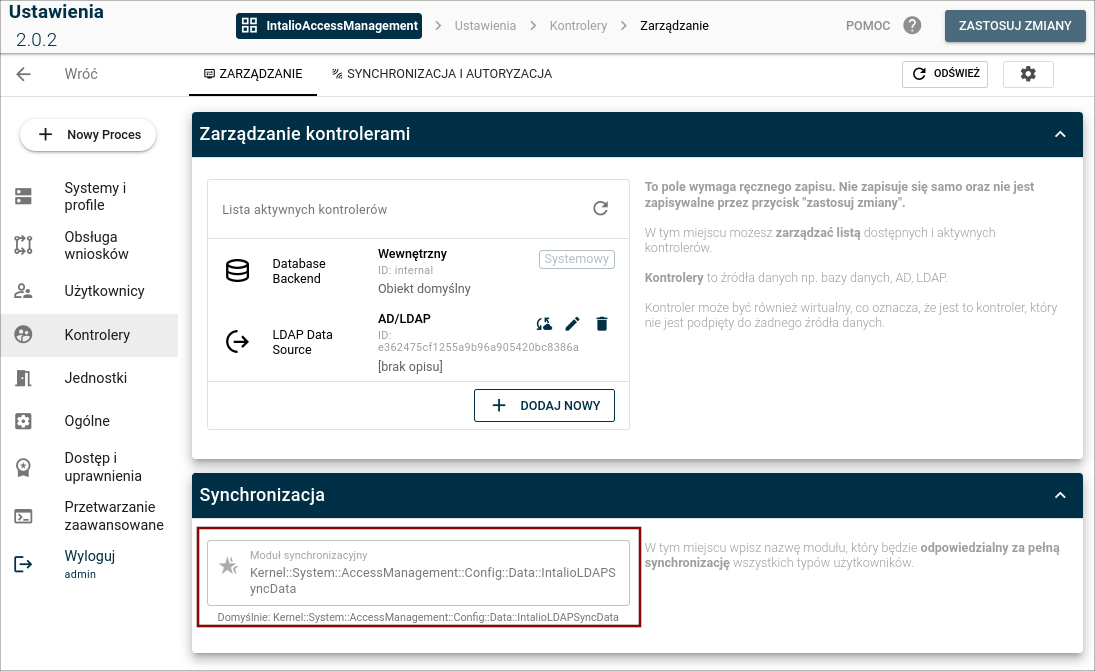

Kontrolery

Zarządzanie

Zarządzanie kontrolerami: Sekcja umożliwia zarządzanie listą dostępnych i aktywnych kontrolerów.

Kontrolery to źródła danych np. bazy danych, AD, LDAP. Możliwe jest też wykorzystanie kontrolera wirtualnego (kontroler, który nie jest podpięty do żadnego źródła danych)

System IAM może operować zarówno na wewnętrznej bazie danych, jak i na zewnętrznych źródłach danych, takich jak AD czy LDAP. Gdy użytkownicy są dodawani poprzez wewnętrzną bazę danych, zarządzanie nimi odbywa się za pomocą panelu administracyjnego IAM. Analogicznie, gdy użytkownicy pochodzą z zewnętrznych baz danych, np. AD, zarządzanie ich atrybutami i przynależnością do jednostek odbywa się bezpośrednio w AD. Wybór metody zarządzania zależy od preferencji i potrzeb organizacji.

Jednakże, system IAM umożliwia łączenie jednostek z wewnętrznej bazy danych z użytkownikami z zewnętrznych systemów. Oznacza to, że można przypisać użytkownika z zewnętrznej bazy danych do jednostki utworzonej w wewnętrznej bazie danych IAM.

Synchronizacja: W tym miejscu należy wpisać nazwę modułu, który będzie odpowiedzialny za pełną synchronizację wszystkich typów użytkowników (Domyślnie jest to: Kernel::System::IntalioLDAPSync)

Jednostki:

system IAM umożliwia łączenie jednostek z wewnętrznej bazy danych z użytkownikami z zewnętrznych systemów. Oznacza to, że można przypisać użytkownika z zewnętrznej bazy danych do jednostki utworzonej w wewnętrznej bazie danych IAM.

Należy jednak pamiętać, że nie jest możliwe zarządzanie użytkownikami z zewnętrznych baz danych ani jednostkami pochodzącymi z tych źródeł za pośrednictwem panelu administracyjnego IAM. Zarządzanie tymi elementami musi odbywać się bezpośrednio w zewnętrznych źródłach danych.

Dodatkowo, nazwy jednostek muszą być unikalne. W przypadku dodania dwóch lub więcej zewnętrznych źródeł danych, nie mogą w nich istnieć jednostki o tej samej nazwie. Jeśli tak będzie jednostki zostaną połączone w jedną.

Użytkownicy:

W przypadku synchronizacji użytkowników z wewnętrznej bazy danych z zewnętrznym źródłem, hasło użytkownika jest dodatkowo pobierane z zewnętrznego źródła, pod warunkiem, że login użytkownika jest identyczny w obu. W rezultacie użytkownik może korzystać z obu haseł.

W większości przypadków organizacje posiadają wyłącznie użytkowników z Active Directory, co eliminuje problem podwójnych haseł, gdyż użytkownicy korzystają z jednego hasła zdefiniowanego w AD. Należy jednak pamiętać, że użytkowników mających prawa decyzyjne oraz techników trzeba, oprócz synchronizacji z AD, dodać również do wewnętrznej bazy danych IAM. W takim przypadku będą istnieć dwa niezależne hasła działające równolegle.

Możliwe jest użycie tego samego hasła w obu miejscach. Jednak w przypadku zmiany hasła konieczne jest zaktualizowanie go zarówno w AD, jak i w wewnętrznej bazie danych IAM. W przeciwnym razie oba hasła pozostaną aktywne i użytkownik będzie mógł logować się przy użyciu każdego z nich.

Dodatkowo należy pamiętać, że loginy użytkowników muszą być unikalne. W przypadku posiadania dwóch lub więcej zewnętrznych źródeł danych, nie mogą w nich istnieć użytkownicy o tym samym loginie wskazującym inne osoby.

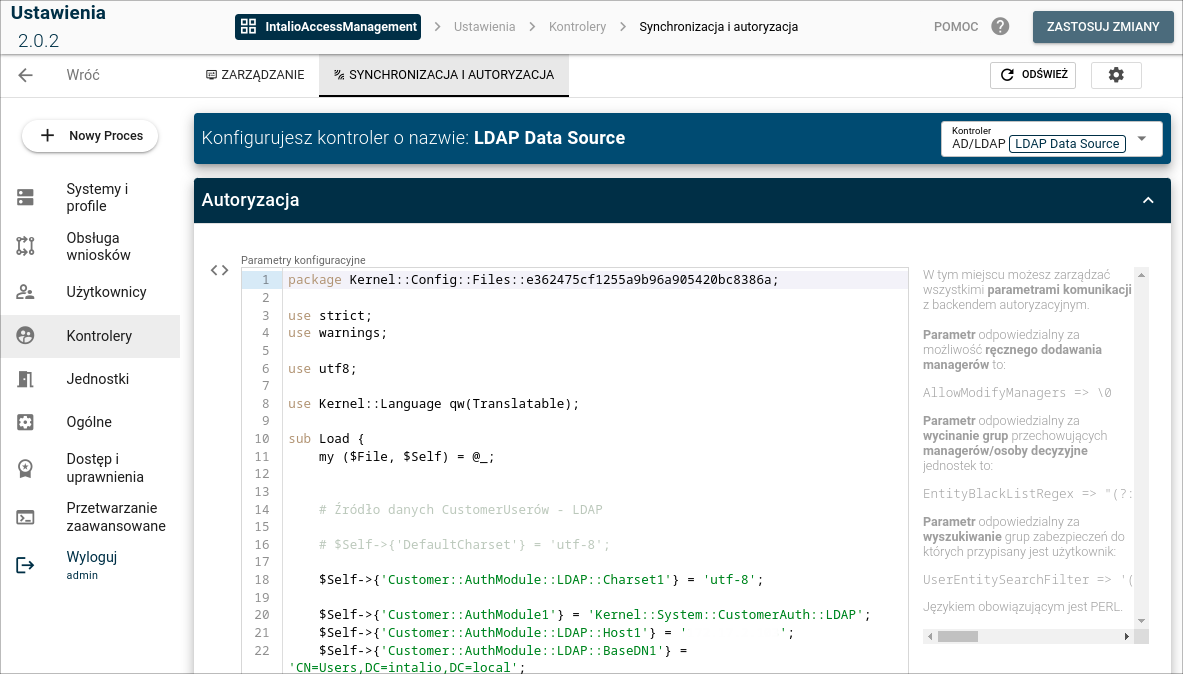

Synchronizacja i autoryzacja

W tej sekcji można zarządzać wszystkimi parametrami komunikacji z backendem autoryzacyjnym.

- Parametr odpowiedzialny za możliwość ręcznego dodawania managerów to: AllowModifyManagers => \0

- Parametr odpowiedzialny za wycinanie grup przechowujących managerów/osoby decyzyjne jednostek to:EntityBlackListRegex => "(?:(IAMAgent\_)|\_manager)"

- Parametr odpowiedzialny za wyszukiwanie grup zabezpieczeń do których przypisany jest użytkownik:UserEntitySearchFilter => '(&(member:1.2.840.113556.1.4.1941:=[UserDN])(memberOf=CN=IAMGroups,CN=Users,DC=intalio,DC=local))'

Językiem obowiązującym jest PERL.

Jednostki

Zarządzanie

Pracownicy i uprawnienia

(Przekierowanie do opisu założeń tworzenia jednostek)

Mapowanie [Jednostka-Profile]

(Przekierowanie do opisu założenia mapy uprawnień)

Ogólne

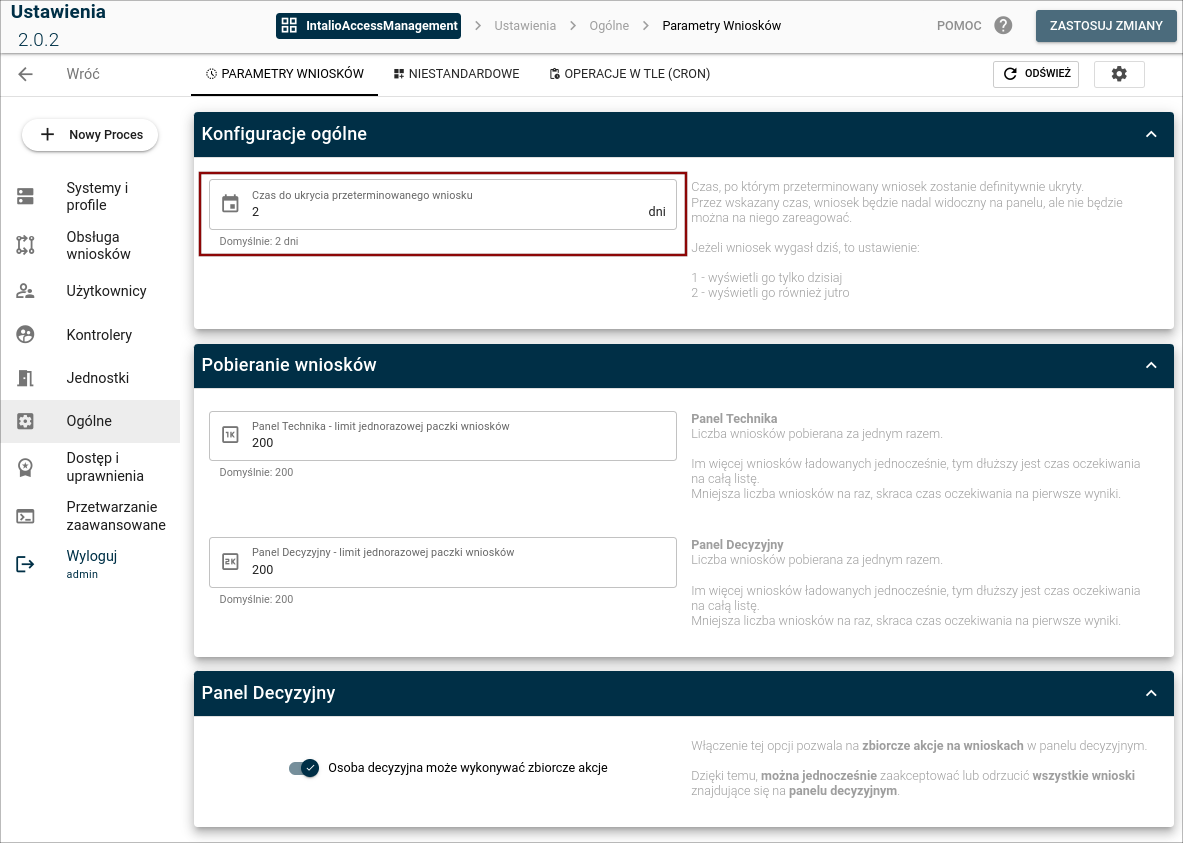

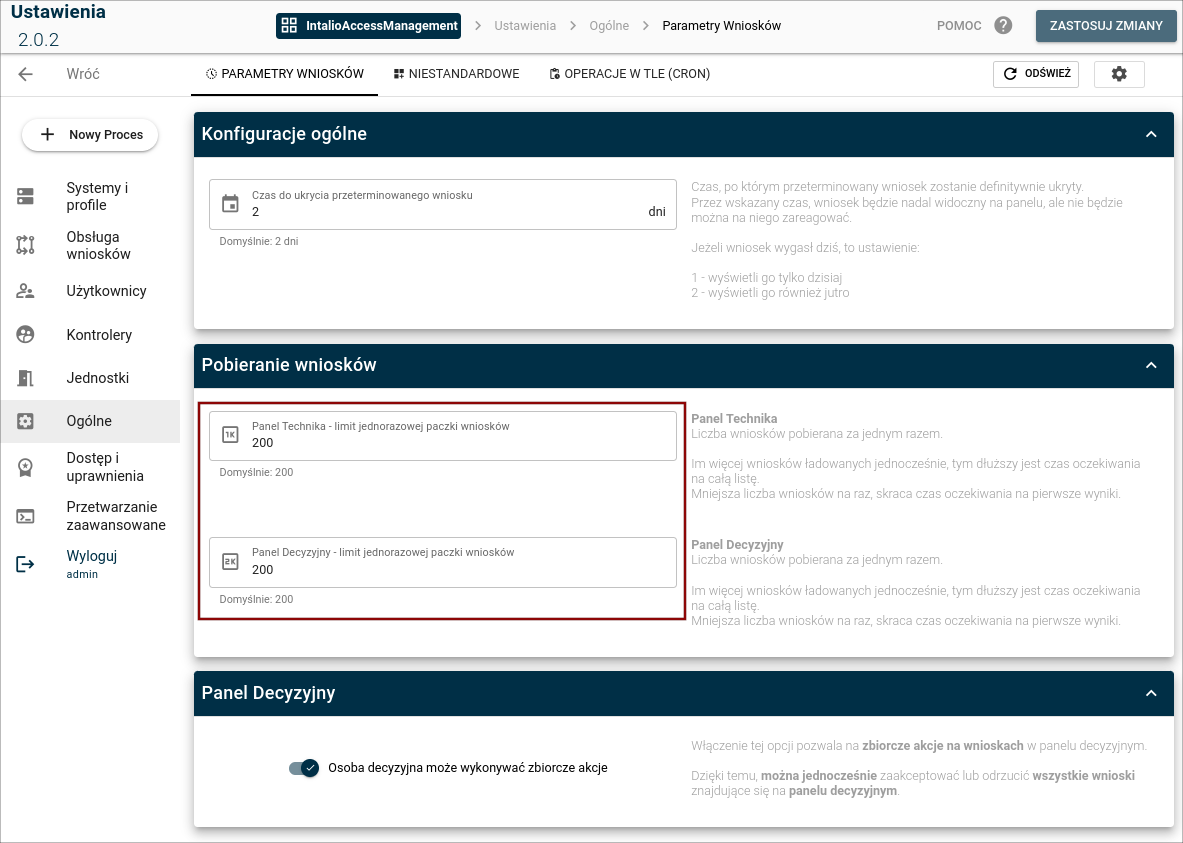

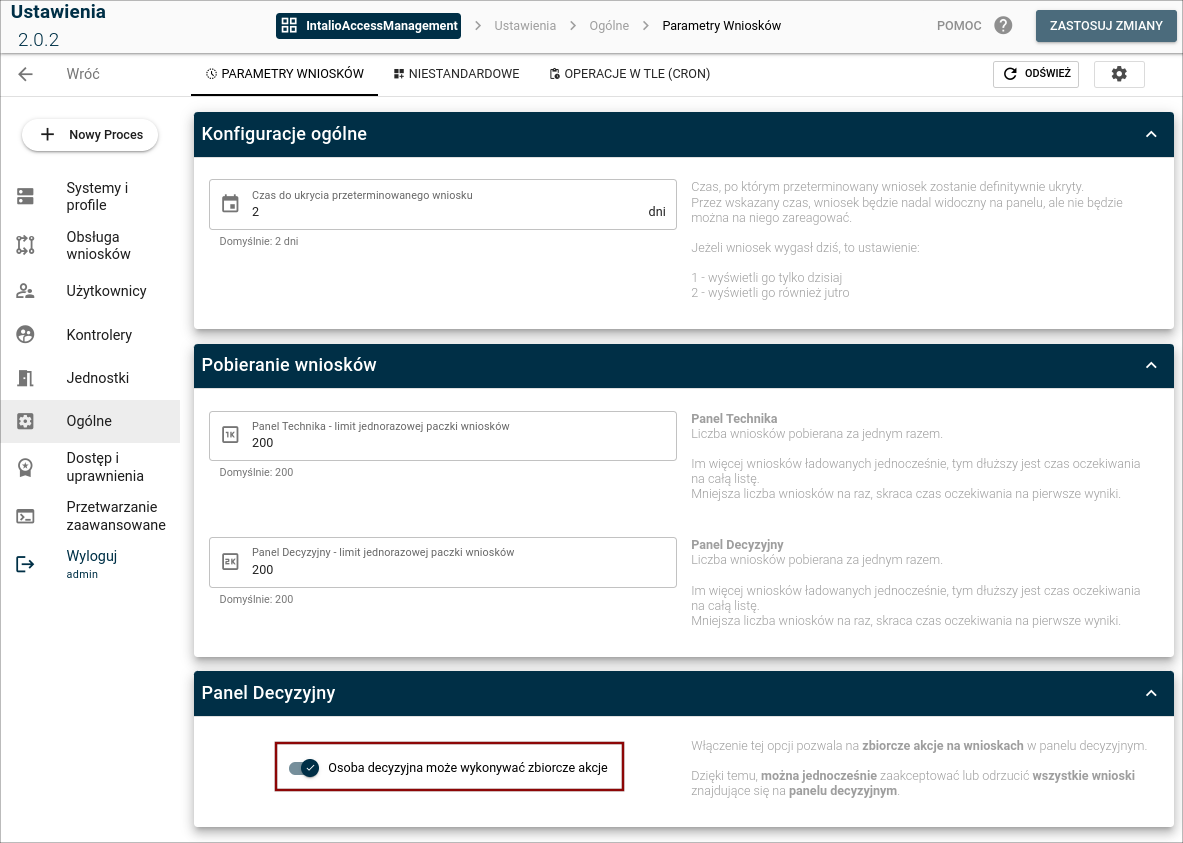

Parametry wniosków

Konfiguracja ogólna: Ustawienie czasu wyświetlania wygasłego wniosku o uprawnienie na panelu decyzyjny/panelu technika. Jest to czas, po którym wygasły wniosek zostanie definitywnie ukryty. Domyślnie ustawienie to dwa dni.

Jeżeli wniosek wygasł dziś, to ustawienie:

1 - wyświetli go tylko dzisiaj

2 - wyświetli go również jutro

Pobieranie wniosków: Określenie liczby wniosków pobieranych za jednym razem. Im więcej wniosków ładowanych jednocześnie, tym dłuższy jest czas oczekiwania na całą listę. Mniejsza liczba wniosków na raz, skraca czas oczekiwania na pierwsze wyniki. W trakcie ściągania listy nie jest możliwa interakcja z wnioskami. Domyślne ustawienie to 200.

Panel Decyzyjny: Włączenie tej opcji pozwala na zbiorcze akcje na wnioskach w panelu decyzyjnym. Dzięki temu, można jednocześnie zaakceptować lub odrzucić wszystkie wnioski znajdujące się na panel decyzyjnym.

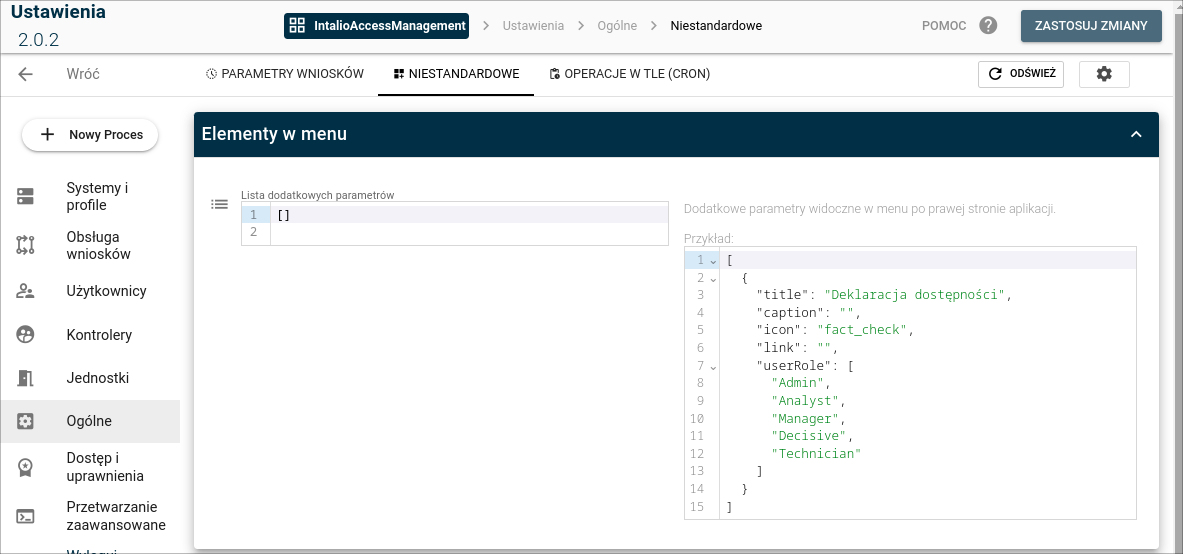

Niestandardowe

Elementy w menu: ustawienie dotyczy elementów menu jakie mają wyświetlać się po prawej stronie.

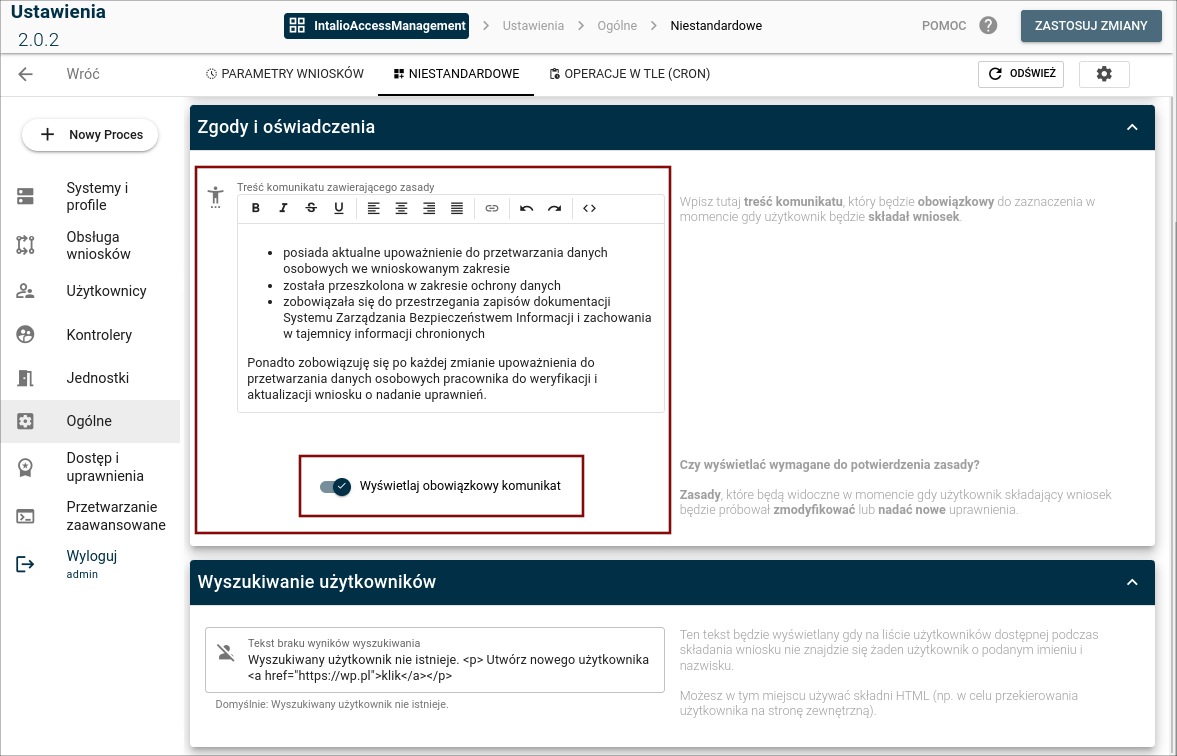

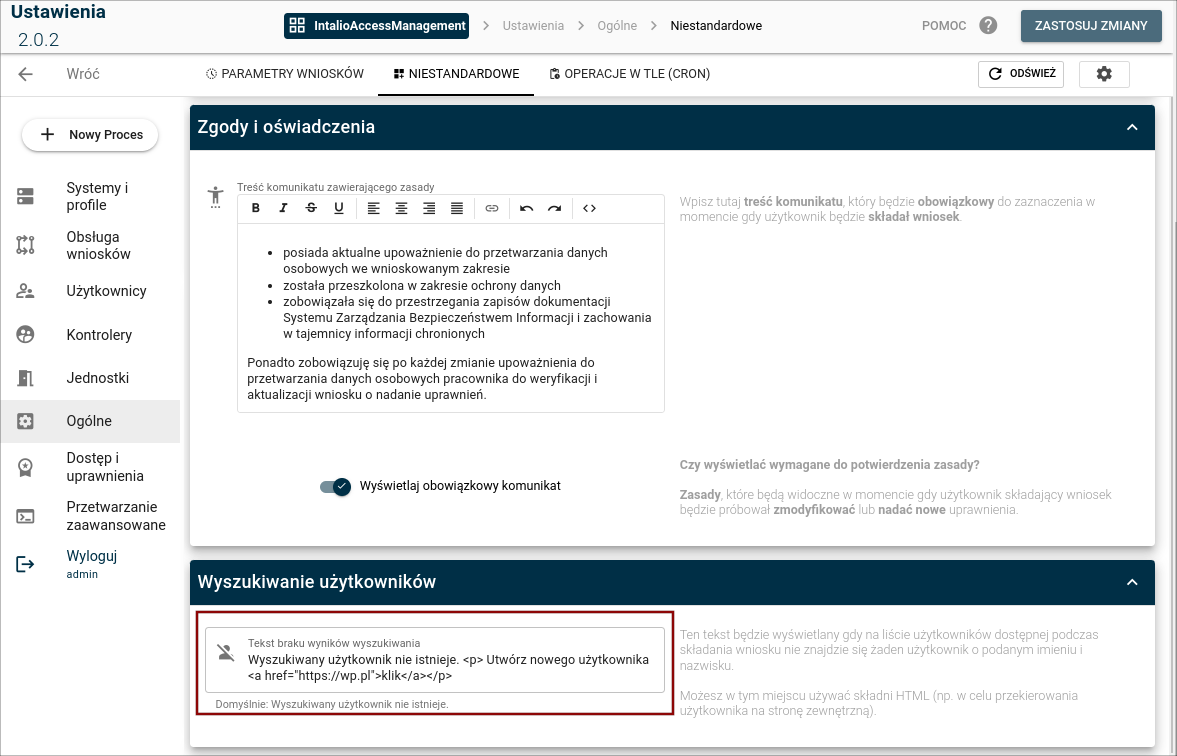

Zgody i oświadczenia: W tej sekcji możliwe jest skonfigurowanie komunikatu, który będzie obowiązkowy do zaznaczenia w momencie gdy użytkownik będzie składał wniosek.

Odpowiednie ustawienie suwaka włącza lub wyłącza wyświetlanie oświadczenia.

Wyszukiwanie użytkowników: W tej sekcji możliwe jest skonfigurowanie komunikatu, który zostanie wyświetlony w przypadku braku znalezienia rekordów zgodnych z wprowadzonymi do wyszukiwarki użytkowników danymi.

Domyślnie używany jest tekst "Wyszukiwany użytkownik nie istnieje". Możliwe jest też użycie składni HTML (np. w celu przekierowania użytkownika na inną/zewnętrzną stronę)

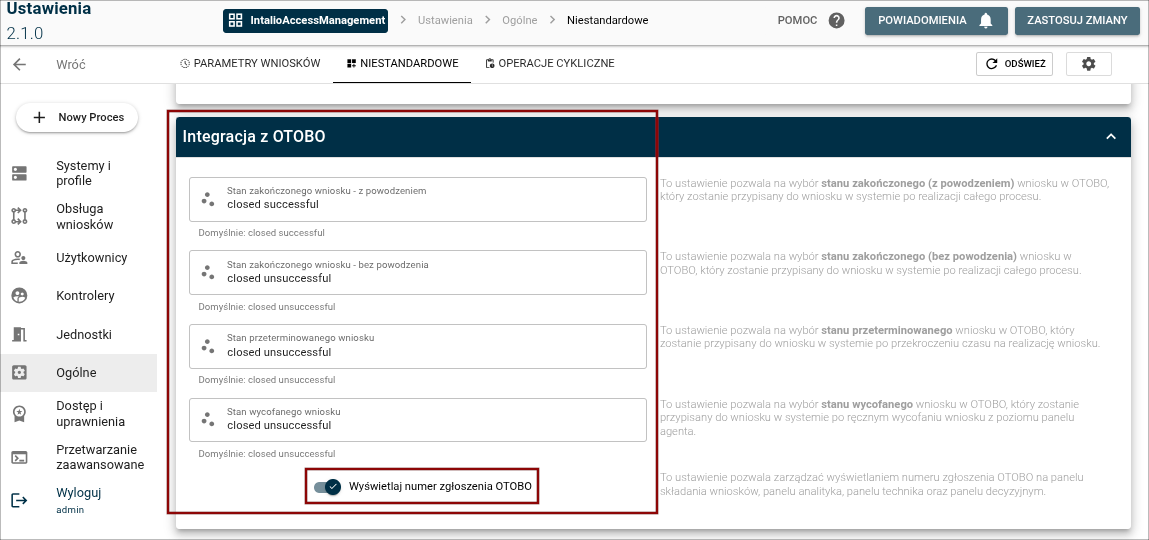

Integracja z OTOBO: Umożliwia indywidualne dostosowanie opisów statusów oraz włączenie lub wyłączenie wyświetlania numeru ticketu na wszystkich panelach w trakcie procesowania wniosku.

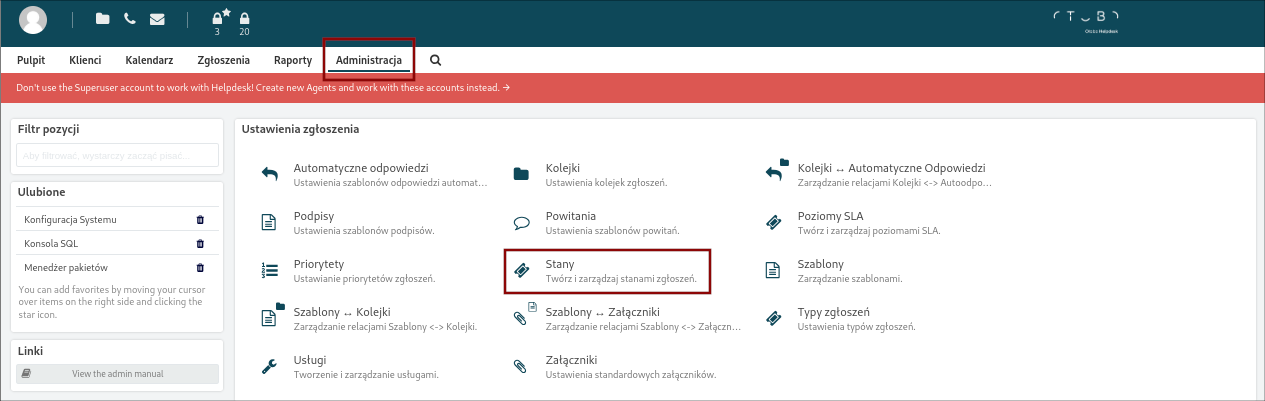

Aby użyć własnego tekstu jako opisu statusu, należy wcześniej dodać go w systemie OTOBO w sekcji konfiguracji statusów (Administracja→ Stany).

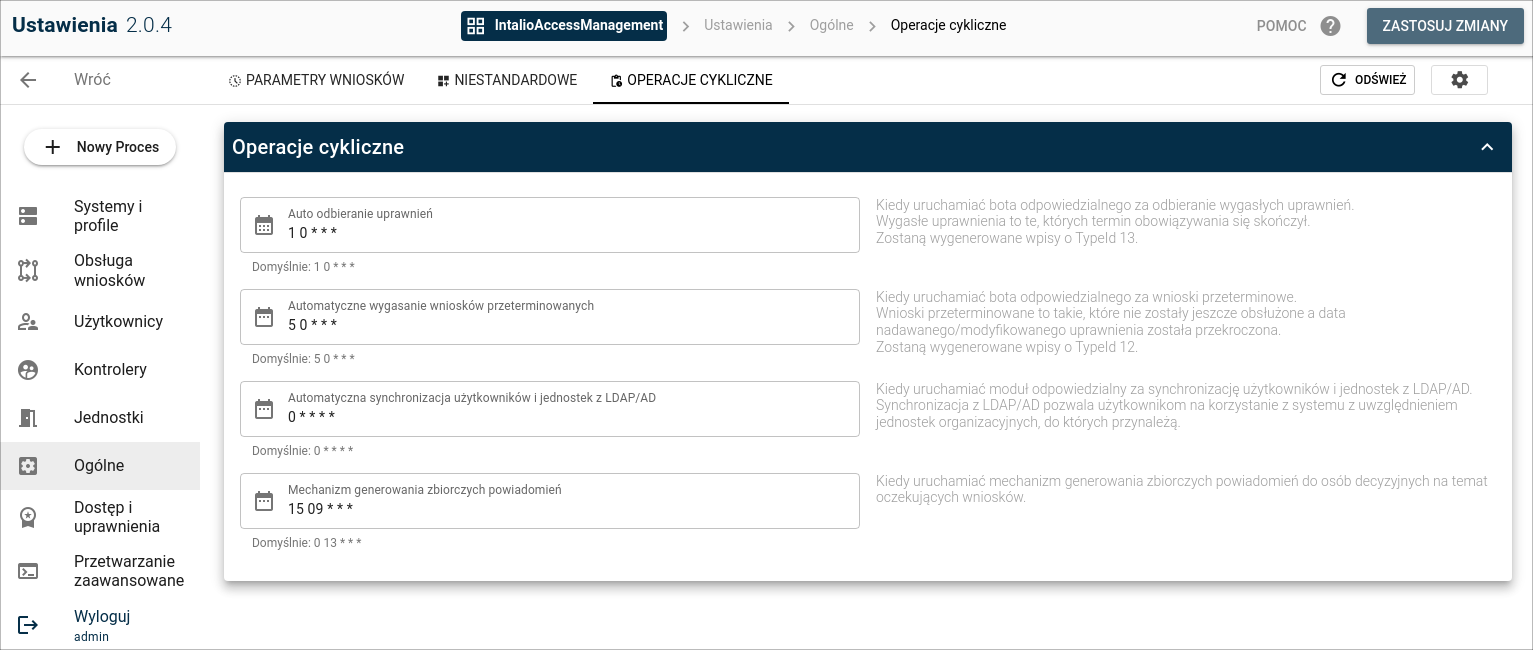

Operacje cykliczne - boty i inne mechanizmy

System obsługuje szereg procesów automatycznych z wykorzystaniem zarówno dedykowanych botów, jak i innych mechanizmów cyklicznych, które realizują określone zadania zgodnie z ustalonym harmonogramem.

W sekcji tej można zarządzać procesami wykonywanymi automatycznie w tle systemu, co obejmuje wykonywanie określonych zadań w regularnych odstępach czasu. Jest to wykonywane przy użyciu Cron.

Auto odbieranie uprawnień: Pole to określa częstotliwość uruchamiania bota (Bot#2), który analizuje terminy ważności uprawnień i generuje wnioski o odebranie tych, które wygasły. W momencie uruchamiania bota w bazie zostaną wygenerowane wpisy TypeId 13. Działanie bota jest widoczne na panelu technika w postaci auto-wygenerowanych wniosków o odebranie uprawnień gdzie osobą składająca wniosek jest wskazany wyżej Bot#2.

Automatyczne wygasanie wniosków przeterminowanych: Pole to określa częstotliwość uruchamiania bota (Bot#1), który analizuje wnioski, które nie zostały jeszcze obsłużone, a data nadawanego/modyfikowanego uprawnienia została przekroczona. W momencie uruchamiania bota w bazie zostaną wygenerowane wpisy TypeId 12. Wnioski o odebranie uprawnień nie podlegają działaniu bota (nigdy się nie przeterminowywują).

Automatyczna synchronizacja użytkowników i jednostek z LDAP/AD: Pole to określa częstotliwość uruchamiania bota odpowiedzialnego za synchronizację danych użytkowników i jednostek z LDAP/AD. Synchronizacja z LDAP/AD pozwala użytkownikom na korzystanie z systemu z uwzględnieniem jednostek organizacyjnych, do których przynależą.

Mechanizm generowania zbiorczych powiadomień: Pole które określa kiedy uruchamiać mechanizm generowania zbiorczych powiadomień do osób decyzyjnych na temat oczekujących wniosków.

Dostęp i uprawnienia

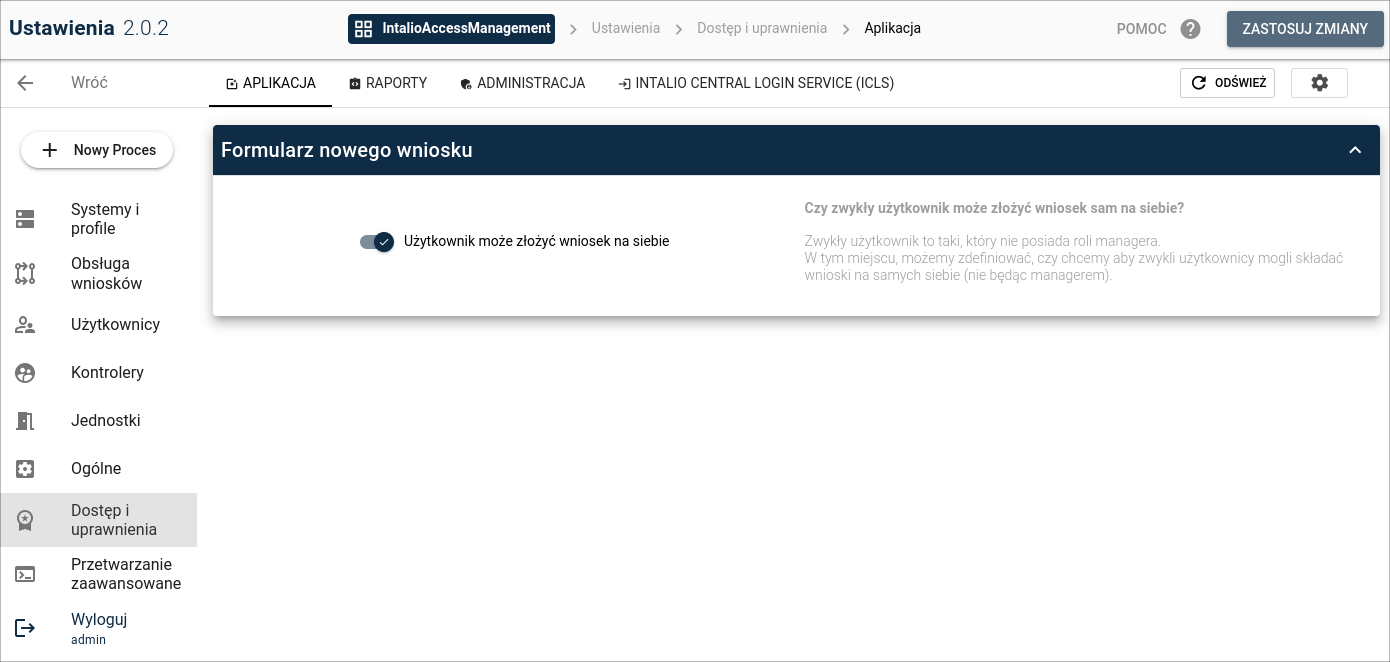

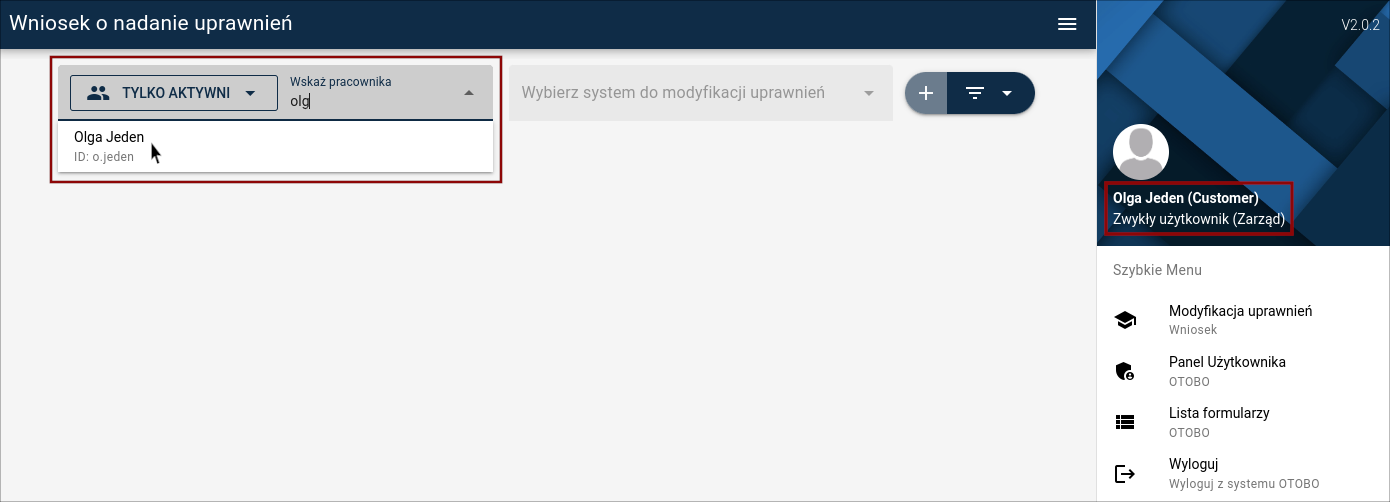

Aplikacja

Formularz nowego wniosku: w tej sekcji można zaznaczyć czy zwykły użytkownik, nie będący managerem może złożyć wniosek sam na siebie. Po przesunięciu suwaka w lewo, każdy zwykły użytkownik będzie miał możliwość zalogowania się na panel wysyłania wniosku i utworzenia takowego na samego siebie. Systemy i profile jakie będą dla niego widoczne zależą od jednostki do jakiej się zaloguje.

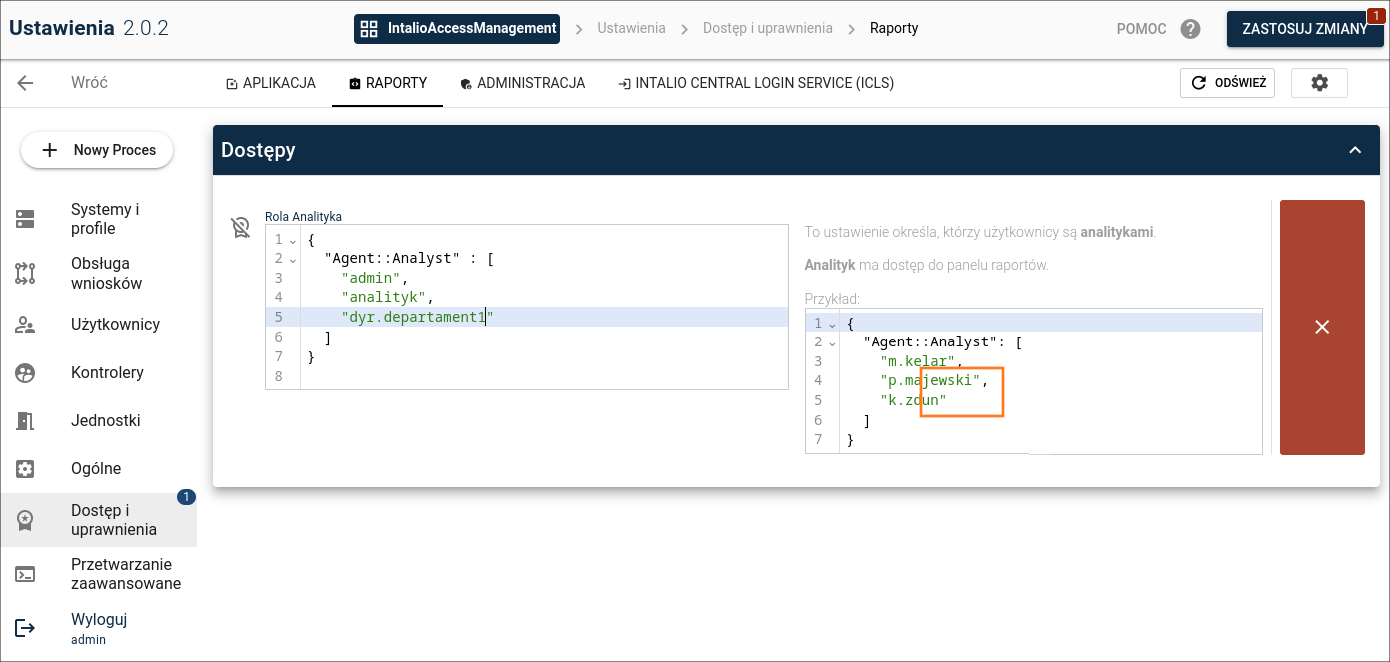

Raporty

Dostępy: sekcja definiowania jacy użytkownicy posiadają rolę analityka, czyli mają dostęp do przeglądania rejestru uprawnień.

By nadać użytkownikowi rolę należy dopisać jego login do składni, jak na załączonym przykładzie i zatwierdzić zmianę przyciskiem "Zastosuj zmiany". Należy zwrócić szczególną uwagę na konieczność braku ostatniego przecinka.

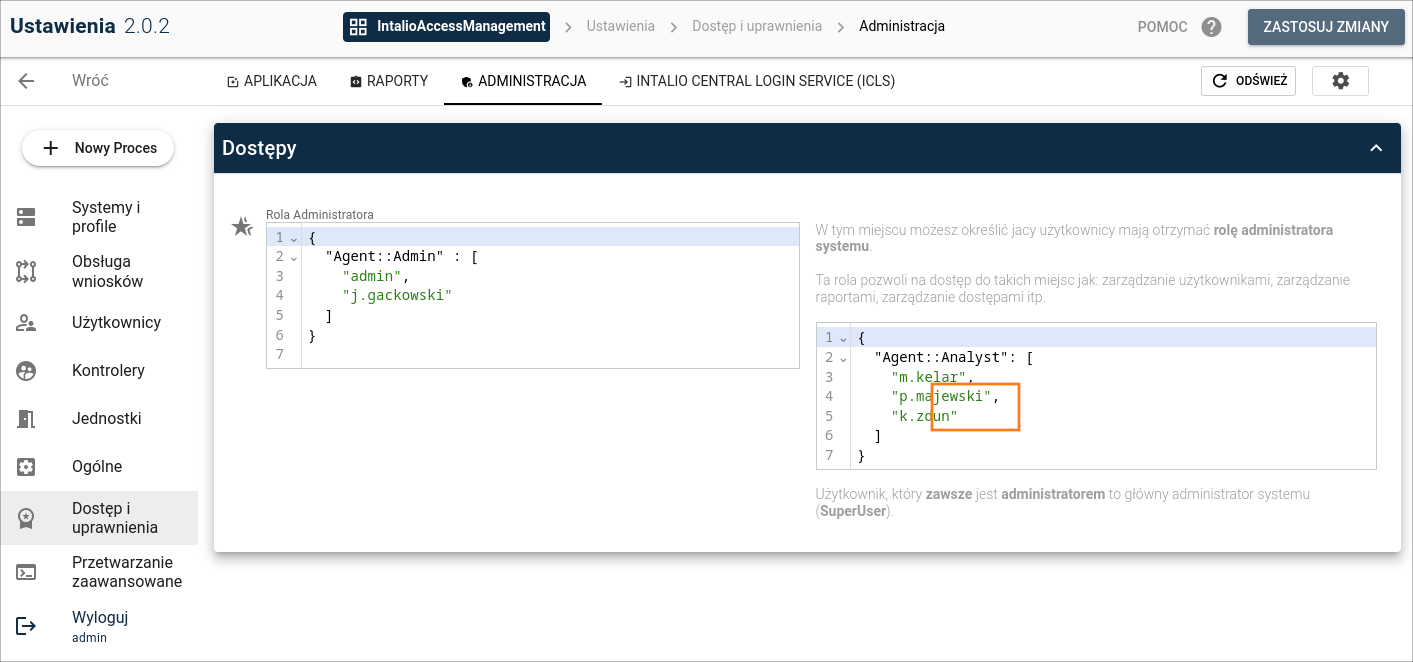

Administracja

Dostępy: sekcja definiowania jacy użytkownicy posiadają rolę administratora systemu. Funkcja ta umożliwia dostęp do takich działań jak zarządzanie użytkownikami, rolami czy procesami. Użytkownik, który zawsze jest administratorem to główny administrator systemu (SuperUser).

By nadać użytkownikowi rolę należy dopisać jego login do składni, jak na załączonym przykładzie i zatwierdzić zmianę przyciskiem "Zastosuj zmiany". Należy zwrócić szczególną uwagę na konieczność braku ostatniego przecinka.

Intalio Central Login Service (ICLS)

Sekcja ta pozwala na aktywację modułu ICLS. Po aktywacji modułu użytkownicy będą mogli logować się do systemu Intalio Central Login Service (zostaną na niego automatycznie przekierowani).

Adres dostępowy ICLS stanowi lokalizację głównej strony serwisu. Jest on wykorzystywany do autoryzacji użytkownika, umożliwiając mu zalogowanie się w odpowiednim kontekście i widoku.

Wdrożenie modułu ICLS jest zalecane, ponieważ umożliwia korzystanie z pięciu niezależnych linków do paneli IAM. Dla użytkowników systemu ticketowego OTOBO dostępna jest alternatywna metoda uwierzytelniania. Możliwe jest logowanie za pośrednictwem panelu agenta OTOBO, co stanowi opcjonalne rozwiązanie.

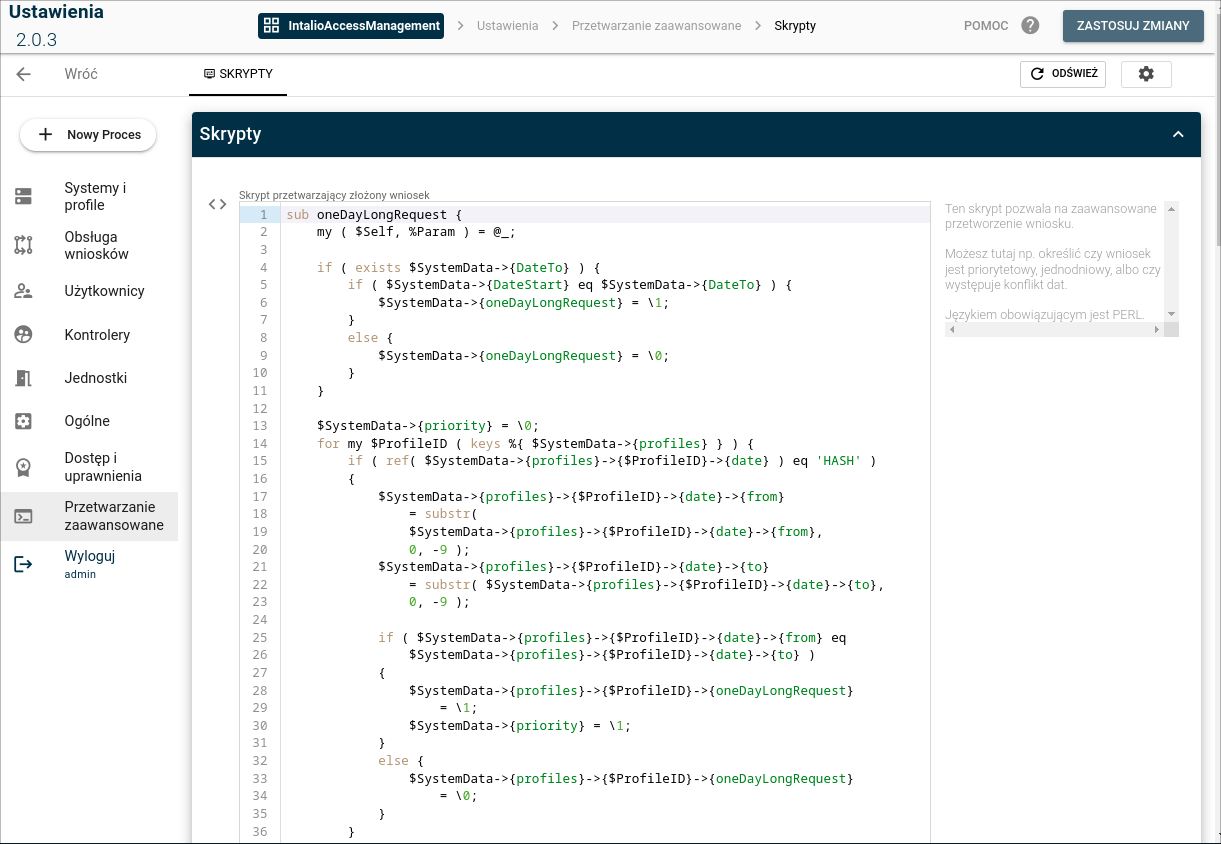

Przetwarzanie zaawansowane

Skrypty

W tej sekcji możliwe jest zaawansowane dostosowanie formatu wniosku. Można tu określić, czy wniosek ma być priorytetowy lub czy występuje konflikt dat. Językiem obowiązującym jest PERL.